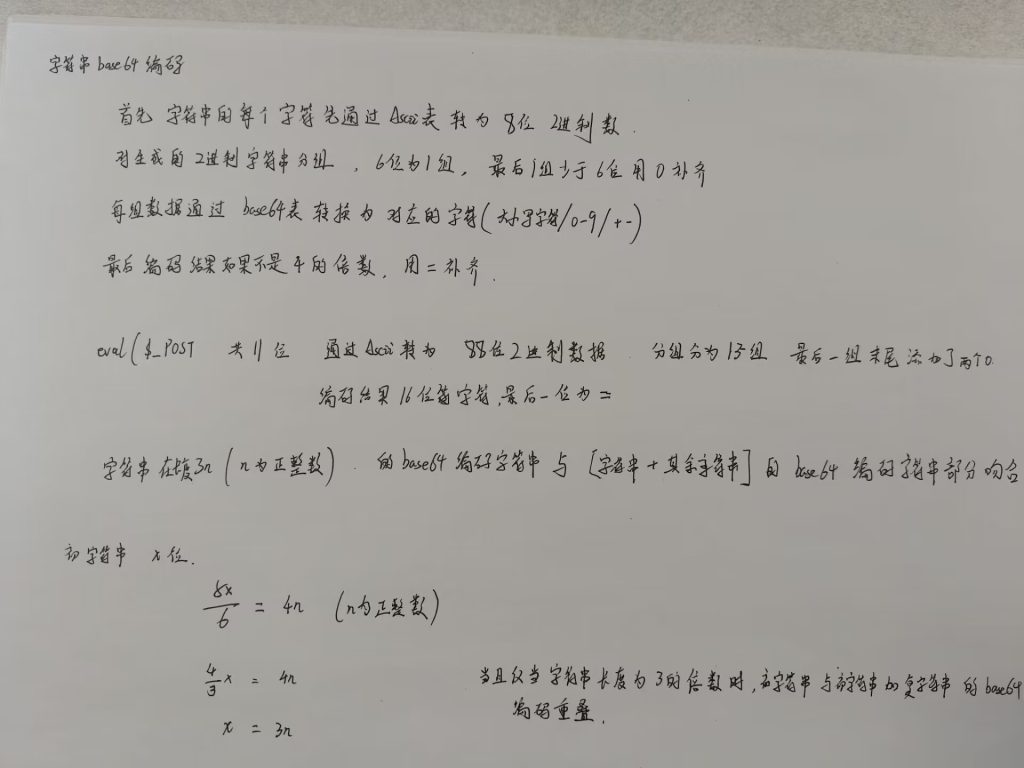

所以说

eva与eval的base64编码前半部分是重合的

eval($与eval($_POST['AAAA'])或eval($_GET['BBBB'])的前半部分也是重合的

AES(ECB)

ECB算法加密会按照16字节进行分组,分组后的字符串进行加密后在组合就是密文

那么也就很简单了,当初始字符串长度为16的倍数时,初始字符串的 ECB加密密文与初始字符串 + 其他字符串的 ECB加密密文前半部分就是重合的

举个例子

eval($_POST['cmd是16个字节,其与eval($_POST['cmd']或eval($_POST['cmdxxx